En una exhibición más audaz de elegantes arbitrarias digitales, ZachxBT ha presentado un tesoro de documentos robados de las garras de los cripto de norcoreanos criptoeferosos. Estos documentos dejan al descubierto los métodos insidiosos por los cuales estos infiltrados asediados a las startups de criptografía desprevenidas y, lo que es más importante, cómo uno podría montar una defensa contra tales incursiones nefastas.

Imagine esto: un cuadro de piratas informáticos, envueltos en el anonimato de Internet, operando en equipos unidos, cada miembro se pone una multitud de identidades falsas. Se aplican posiciones con el mismo fervor que un niño persigue después de un camión de helado. La negligencia y el desprecio casual de las nuevas empresas web3 sirven como el terreno fértil en el que prosperan estos delincuentes. 🍦

Los secretos de la cripto norcoreana expuesta

Desde su audaz atraco en Bybit a principios de este año, la reputación de los piratas informáticos norcoreanos se ha convertido en una estatura temible dentro del reino criptográfico. Su última táctica? Una infiltración astuta de las nuevas empresas Web3, una práctica tan sofisticada que podría hacer un rubor de novela espía. Sin embargo, un intrépido detective criptográfico se ha encargado de arrojar luz sobre estas operaciones sombrías:

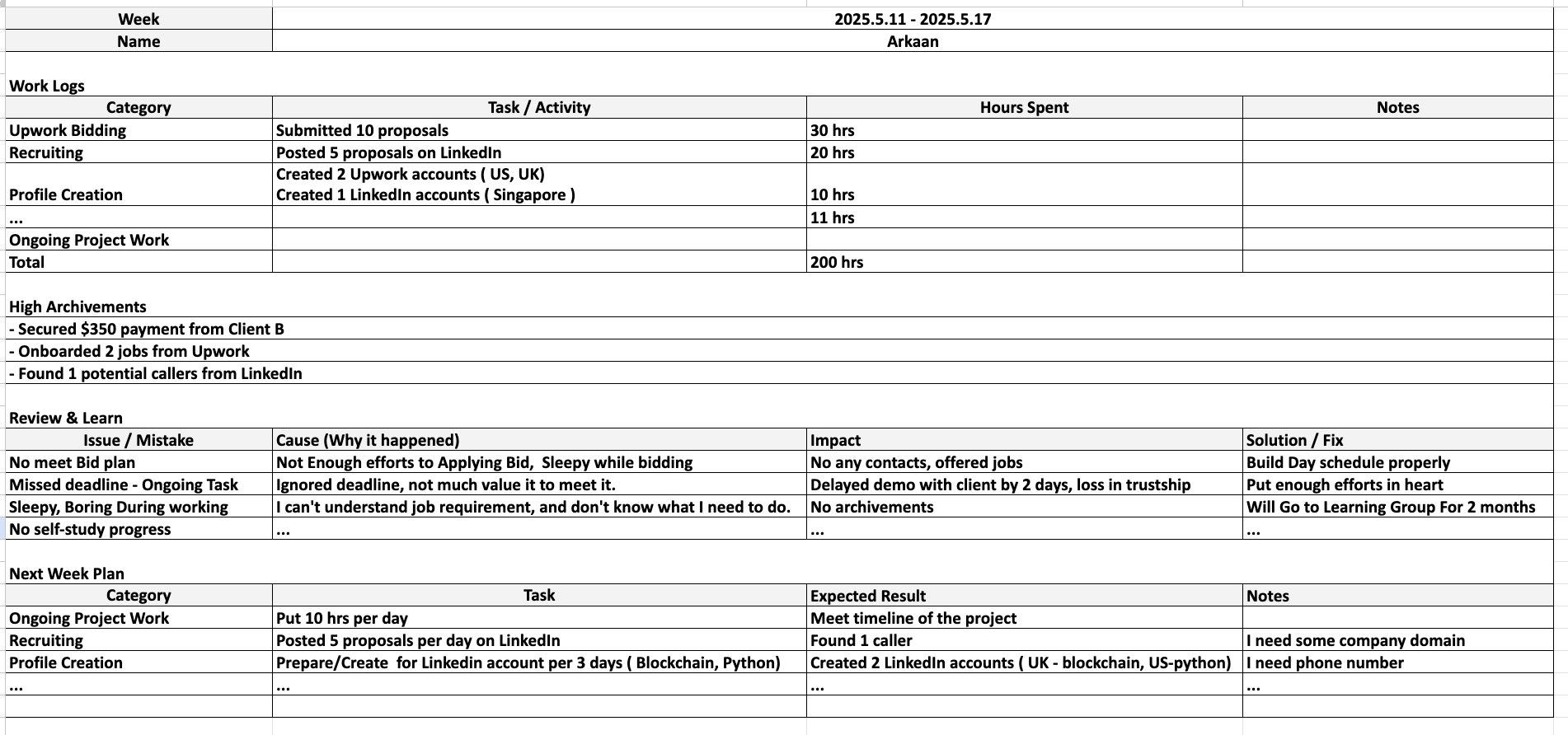

1/ Una fuente no identificada recientemente comprometió un dispositivo de trabajadores de TI de la RPDC que proporcionó información sobre cómo un pequeño equipo de cinco ITW operaba más de 30 identidades falsas con identificaciones gubernamentales y compró cuentas Upwork/ LinkedIn para obtener empleos de desarrolladores en proyectos.

– zachxbt (@ZACHXBT) 13 de agosto de 2025

Zachxbt, el sherlock moderno del inframundo criptográfico, ha hecho su misión localizar todo tipo de malhechores de Web3, pero los piratas informáticos norcoreanos ocupan un lugar especial en su corazón de investigación. Desde violaciones de seguridad hasta lavado de dinero, ha relatado sus hazañas con la diligencia de un historiador que documenta una era particularmente caótica.

Cómo operan los infiltrados

Estos piratas informáticos de Corea del Norte, en su sabiduría infinita, se han dividido en equipos de cinco hombres, cada uno disfrazando como buscadores de empleo criptográficos ansiosos. Juntos, evocan y manejan más de 30 identidades ficticias, completadas con identificaciones gubernamentales, Upwork y Cuentas de LinkedIn, y una VPN que haría que incluso el hacker más experimentado asiente con aprobación. 🕵️️

Una vez que han asegurado sus disfraces, comienzan la búsqueda de trabajos de criptografía, mientras buscan vulnerabilidades de seguridad como un halcón que mira a su presa. Su preferencia por los roles de TI no es una mera coincidencia; Les otorga una amplia oportunidad para investigar las debilidades mientras finge la productividad en sus trabajos de cobertura.

Si bien estas estafas criptográficas de Corea del Norte pueden parecer sofisticadas, los documentos revelan las grietas en su armadura. Algunos indicadores clave, como su elección de VPN, pueden desenmascarar a un solicitante de empleo fraudulento. Sin embargo, el mayor adversario sigue siendo la arrogancia de los equipos de contratación.

Cuando los expertos en ciberseguridad causan la alarma sobre los posibles infiltrados, a menudo se encuentran con una ola de la mano despectiva, como si fuera a golpear una mosca molesta:

«El principal desafío enfrentado en la lucha [los piratas informáticos norcoreanos] en las empresas incluye la falta de colaboración. También existe la negligencia de los equipos que los contratan que se vuelven combativos cuando están alertados. [Estos piratas informáticos] no son de ninguna manera sofisticados, pero son persistentes, ya que hay tantos inundando el mercado laboral global por las funciones», afirmó Zachxbt.

.

Estos piratas informáticos no son del tipo que se calmará; Flitan de un trabajo a otro, persistiendo el tiempo suficiente para descubrir un defecto de seguridad. Una vez que han golpeado el oro, entregan la operación a una unidad diferente, como una carrera de relevos de engaño digital.

Dichas tácticas fomentan a los piratas informáticos de Corea del Norte a mantener sus identidades de cobertura endeble, depositando la pereza de las prácticas de contratación para exponer vulnerabilidades en las medidas de seguridad.

Las nuevas empresas Web3 deben permanecer atentos a estos infiltrados norcoreanos, no paralizados por el miedo. Un mínimo de diligencia y una pizca de precaución pueden fortalecer cualquier proyecto contra estos ataques insidiosos. ¡Después de todo, una pequeña conciencia es muy útil en el mundo salvaje de la criptografía! 🛡️

- USD CLP PRONOSTICO

- USD MXN PRONOSTICO

- STETH PRONOSTICO. STETH criptomoneda

- XRP PRONOSTICO. XRP criptomoneda

- BNB PRONOSTICO. BNB criptomoneda

- TRUMP PRONOSTICO. TRUMP criptomoneda

- USD HUF PRONOSTICO

- EUR AED PRONOSTICO

- FET PRONOSTICO. FET criptomoneda

- GBP RUB PRONOSTICO

2025-08-13 21:31